Компания Hive Systems опубликовала доклад "Таблица паролей", демонстрирующий рост производительности оборудования при взломе хешированных паролей. Согласно отчету, современные видеокарты значительно сократили время подбора простых комбинаций, что подчеркивает важность использования сложных и длинных паролей для обеспечения безопасности.

Хеширование преобразует исходные данные в уникальный набор символов, защищая пароли даже в случае утечки базы данных. Однако злоумышленники применяют метод "грубой силы" — перебор всех возможных комбинаций с последующим сравнением хеша.

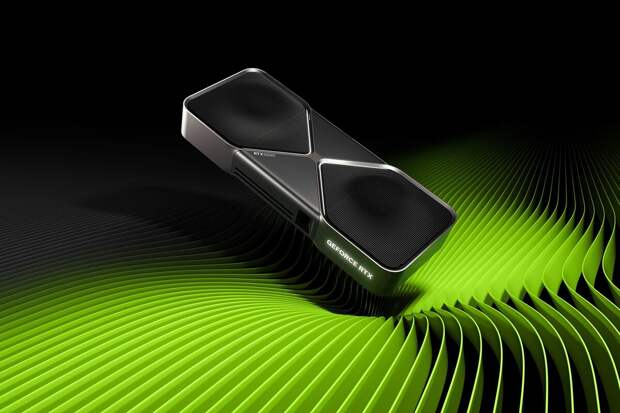

В рамках исследования 2025 года Hive Systems протестировала кластер из двенадцати видеокарт Nvidia GeForce RTX 5090, проверяя их эффективность при работе с функцией хеширования bcrypt. Так, восьмисимвольный пароль, состоящий только из цифр, подбирается всего за 15 минут. Добавление строчных букв увеличивает время до трех недель, а сочетание цифр и букв — до 62 лет. Использование специальных символов увеличивает защиту, удлиняя процесс подбора до 164 лет.

Сравнение RTX 5090 с RTX 4090 показало средний прирост производительности на 33%, однако при анализе сложных паролей с различными символами ускорение достигает двукратного показателя: вместо 2000 лет взлом может занять "всего" 1000 лет. Несмотря на технологический прогресс, специалисты подчеркивают, что такие методы атаки возможны только при наличии украденной базы хешей паролей.

Свежие комментарии